Как удалить вирус червь самостоятельно через Диспетчер задач

Опускаемся в панель задач и на поле панели задач нажимаем правой кнопкой мышки. Выбираем [Диспетчер задач]. Открывается окно — Диспетчер задач, где показывается весь список процессов, находящихся в оперативной памяти компьютера.

Если все это пролистать, то заметите, что тут есть выбор [Имя образа], которое будет показываться по имени процесса либо по имени пользователя, либо по тому, сколько занимает процесс ресурсов ЦП компьютера, либо по тому, сколько занимает этот процесс памяти. Если переключится на вкладку [Приложения], то будет видно, какие приложения запущенны в данный момент. Но самое интересное это [Процессы], так как если у вас на компьютере есть какой-либо вирус и что-то с компьютером происходит неладное, то вы в [Приложениях] его не увидите. Вы его сможете обнаружить только в [Процессах].

Вкладка [Процессы] показывает, если у вас стоит галочка [Отображать процессы всех пользователей], процессы всех пользователей, которые есть на компьютере. Рекомендуем эту галочку поставить, если она не стоит. Теперь нужно посмотреть весь список процессов, если в колонке [Имя пользователя] процесс отображается как SYSTEM – это процесс, который занят системой. Все что запущено системой — это системные файлы их лучше не выключать, тогда выскочит ошибка и система прекратит свою работу с соответствующим окном предупреждения. Присутствуют также файлы под именем пользователя, запустившего компьютер.

Если не понятно, какой процесс к чему относится и что этот процесс делает, можно поступить следующим образом. Нажмите на этот процесс правой кнопкой мышки и выберите [Открыть место хранения файла]. Либо запускаем [Мой компьютер\Диск С] и элементарно запускаем поиск файла и пишем название неизвестного вам файла. После того как завершился поиск будут показаны все результаты. Может быть показано сразу несколько результатов. Нажимает правой кнопкой [Открыть содержащую папку объект]. Мы попали в папку, где лежит искомый файл. Поиск продолжается. Чтобы узнать что это? Нажимаем правой кнопкой на него и нажимаем [Свойства]. Открываются свойства нашего файла, где мы видим: Тип файла и Описание. Так же можно посмотреть версию издателя. Во всех файлах, которые написаны официальным издателем всегда будут указанны Авторские права. Если у вас будет какой-то вирус, то никакого описания вы не найдете.

Так же рекомендуем обращать внимание на время создания файла на компьютере. Все файлы, которые относятся к системе Windows, они будут иметь приблизительно одно и то же время выпуска и создания. Если у вас с компьютером произошло что-то совсем недавно, то дата создания свежего файла будет датирована тем числом, когда вы поймали вирусы, черви, трояны, в противном случае вам может понадобиться ремонт компьютера.

Через меню управления Диспетчер задач можно остановить подозрительный процесс вируса червь. Нажимаем на него и подтверждаем [Завершить процесс]. Выскакивает подтверждающее окошко, где нужно нажать [Да]. После чего процесс исчез, тем самым из памяти эта программы выгружена. Таким образом, если у вас что-то подозрительное в памяти компьютера вы можете его смело выключить. В связи с этим, можно запросто поотключать ненужные процессы, которые в памяти, но это не всегда срабатывает. Если у вас вирус проник глубоко, то это может не сработать и процесс не удастся установить. Но даже если вы знаете, как пользоваться Диспетчером задач, то уже вам буде намного легче отслеживать жизнедеятельность процессов, которые происходят в памяти вашего компьютера.

Как избавиться от вирус червь с помощью антивирусной профилактики

Необходимо будет просканировать весь ваш ПК на наличие компьютерных вирусов червь. После того как все вирусы будут обнаружены необходимо убрать лишние процессы с автозагрузки (Зажимаем клавиши [Win+R] после чего вводим команду [msconfig] в появившемся окне), которые не ведут к Windows.

История одного излечения на примере зловреда AntiVir: Worm/Dorkbot.A.24, Dr.Web: BackDoor.Butter.23, Kaspersky: Backdoor.Win32.Ruskill.dj, NOD32: Win32/Dorkbot.B.

История одного излечения на примере зловреда AntiVir: Worm/Dorkbot.A.24, Dr.Web: BackDoor.Butter.23, Kaspersky: Backdoor.Win32.Ruskill.dj, NOD32: Win32/Dorkbot.B.

Симптомы у этого зловреда были такие: не обновляется антивирус, компьютер работает очень плохо: «ужасно тормозит и виснет», периодически перестаёт откликаться и выключается с «синим экраном смерти», многие сайты в интернете не открываются, результаты веб-поиска изменены, на рабочем столе появляются новые ярлыки, при нажатии на которые, пользователь попадает на другие зараженные веб-сайты. Кроме того троян ворует конфиденциальную информацию: список посещённых веб-страниц, логины-пароли к сайтам, кредитным картам и т.д.

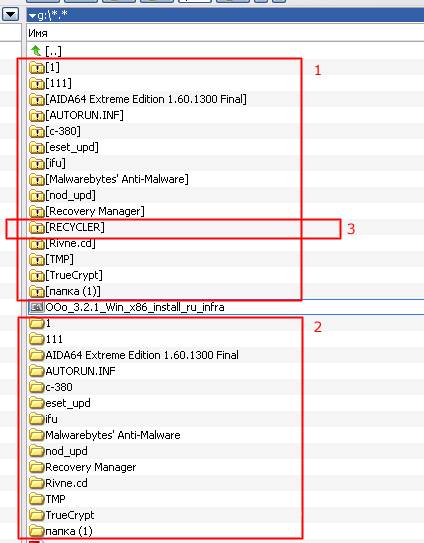

Симптом №1, по которому можно определить наличие зловреда в системе: вставить флешку и посмотреть в файловом менеджере (в данном случае Total Commander) не появилось ли на флешке каких-либо новых файлов, папок, ярлыков, скрытых файлов и папок. Если да — то в системе зловредная программа 100% присутствует. В данном случае имеем такую картину:

Результат заражения флешки троянской программой

Настоящие папки с файлами в данный момент скрыты (1), то есть когда бы мы открыли флешку через Проводник Windows (Мой компьютер — Съёмный диск), то этих папок мы бы не увидели. Но на их месте появились ярлыки (2), которые имеют те же названия как и настоящие папки и выглядят как настоящие папки, так что визуально обычный пользователь может и не заметить подвоха. Появляется также скрытая папка «RECYCLER» (3), в которой находится файл «11afb2c9.exe». Заражение компьютера происходит следующим образом: ничего не подозревающий пользователь открывает флешку и нажимает на ярлык, думая что он открывает папку. При этом запускается файл 11afb2c9.exe из папки «RECYCLER» (как Вы догадались, это вирус) и одновременно открывается нужная пользователю скрытая папка, так что момент заражения компьютера происходит совсем незаметно.

Первое, что нужно сделать — обновить антивирусную программу и антивирусные базы до актуальной версии и проконтролировать все ли модули антивируса работают. На зараженном компьютере стоял Avast, но его обновление нам, к сожалению, ничего не дало, антивирус молчит как партизан, ведёт себя так, как будто никакого заражения на компьютере нет.

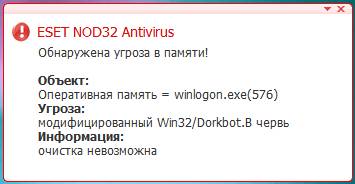

Антивирус NOD32 может бороться только с последствиями вируса: он удаляет с флешки ярлыки, созданные вирусом, удаляет вирусные файлы (например f5399233.exe, 11afb2c9.exe) из папки «RECYCLER». Самой же причины заражения он не видит и при вставке очередной флешки в зараженный компьютер мы видим одну и ту же картину, как антивирус создаёт бурную деятельность по обеззараживанию очередной флешки.

NOD32 Antivirus не способен побороть причину заражения компьютера

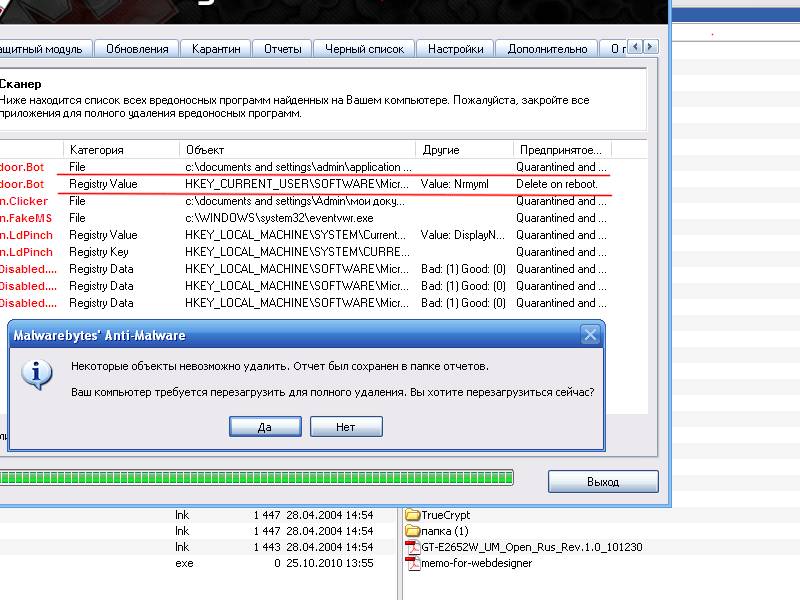

Второе что мы делаем — запускаем антитроянскую программу Malwarebytes Anti-Malware (запустить — обновить — быстрое сканирование. Обзор других антишпионских программ здесь). Одновременно загружаем файл «11afb2c9.exe» на сайт virustotal.com для проверки:

Результаты проверки подозрительного файла на сайте virustotal

Как видно из результатов проверки наш Avast — единственный из нормальных антивирусов, который нашего трояна не знает. В этом и есть причина его «партизанского молчания» по этому поводу. (К слову сказать такая ситуация случается со всеми антивирусами, идеальных не бывает, пропускают иногда все…) Зато вот результаты проверки программой Malwarebytes Anti-Malware порадовали:

Результаты проверки программой malwarebytes

Первые две записи — кажется и есть наш зловред. Удаляем всех и перезагружаемся.

После перезагрузки скачиваем с сайта Dr.Web-a бесплатную лечащую утилиту Dr.Web CureIt!® (по результатам проверки на virustotal-е мы уже знаем, что Dr.Web эту заразу знает и, следовательно, может обезвредить), сканируем компьютер. Утилита ничего больше не нашла, это значит что Avast и Malwarebytes Anti-Malware со своей задачей справились: компьютер чист.

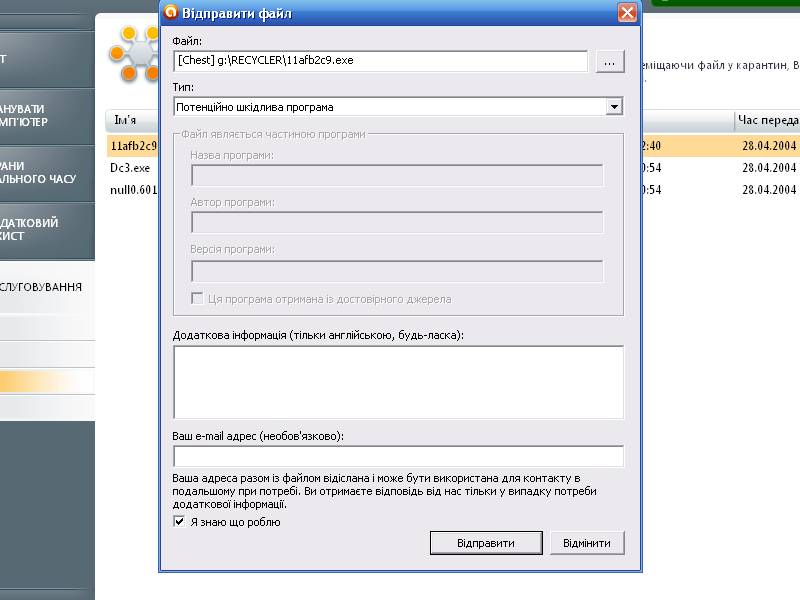

Позаботимся о том, чтобы Avast внёс этого трояна в свою антивирусную базу и он начал определяться у всех его пользователей. Для этого нужно файл «11afb2c9.exe» поместить в карантин антивируса и от туда отправить его для анализа:

Отправляем файл для анализа в компанию Avast

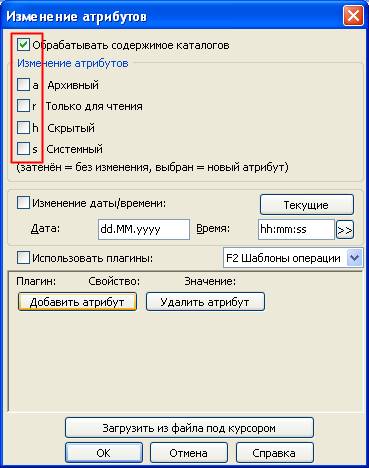

Теперь нужно навести порядок на флешке. Удаляем ярлыки, папку «RECYCLER» и снимаем атрибуты со скрытых папок. В Total Commander-е это сделать опять-таки удобнее:

Групповое изменение атрибутов файлов в программе Total Commander

Выделяем все наши скрытые папки и запускаем команду изменения атрибутов. В проводнике Windows это пришлось бы делать для каждой папки отдельно.

Заключительная проверка. Для этого делаем «контрольное вставляние флешки» и убеждаемся что ничего крамольного с ней больше не происходит. Визуальное улучшение состояния работы компьютера тоже на лицо: он не виснет, все файлы, папки, программы открываются нормально, интернет работает, все сайты открываются.

К слову сказать, данная методика подходит для удаления не только этого трояна, но и многих других. Надеюсь, это Вам однажды поможет!

Как удалить вирус Conficker (он же Downup, он же Downadup, он же Kido) — описание способа удаления вируса, который в своё время создал много головной боли пользователям, но и по сей день является довольно распростанённым.

Как определить, есть ли на компьютере вредоносное ПО — обзор антишпионского программного обеспечения. Одна из таких программ обязательно должна быть установлена на компьютере так как антивирусы не всегда достойно справляются со своими обязанностями!

Вирусы для компьютера – опасное явление.

Сегодня разработаны вирусы, которые способны разрушить жесткий диск и «уничтожить» операционную систему. Самыми опасными считаются троянские программы.

Основные способы попадания троянов на компьютер: через программы, скаченные из сети, или взломанные дистрибутивы, полученные от «друзей».

Для очистки компьютера используется специальная программа удаления трояна, ибо «обычный» антивирус с ними не всегда справляется.

Многие пользователи в вопросе, как убрать троян, отдают свое предпочтение программе AVG Anti-Virus. Программа распространяется бесплатно. Совершенно неприхотлива к ресурсам системы и не занимает много места.

Как удалить троянские программы с помощью AVG Anti-Virus

Чтобы удалить червей с компьютера надо проделать:

- Загрузить и установить AVG Anti-Virus с актуальными базами.

- Отключиться от интернета любым способом.

- Открыть браузер и почистить cookies и кеш.

- Перезагрузить компьютер в безопасном режиме.

Чтобы программа удаления трояна эффективно подействовала, сделайте так:

- перезагрузить компьютер

- во время загрузки BIOS’a нажимать клавишу F8

- посредством клавиш v и ^ выбрать команду «Безопасный режим с загрузкой драйверов».

- Для версий Windows XP и ранее выпускавшихся следует отключить восстановление системы.

- зайдите в свойства значка «Мой компьютер»

- перейдите на вкладку «Восстановление системы»

- включите опцию «Отключить восстановление системы на всех дисках»

- Запустить программу AVG Anti-Virus и дождаться результатов проверки.

В зависимости от количества файлов, размера дисков, числа выявленных вирусов, производительности системы антивирусу потребуется разное количество времени.

- Если убрать трояна не получилось с первого раза с помощью этой программы, нужно руками выгрузить червя из памяти.

- Запустите MSCONFIG («Пуск» — «Выполнить» — ввести MSCONFIG)

- в открывшемся окне постараться выявить процесс, загружающийся совместно с операционной системой и отвечающий за загрузку зараженного файла.

- После удаления вирусов или перемещения их в карантин нужно перезагрузить компьютер.

Программа удаляющая трояны — это не панацея. Лучше не стоит допускать появления вредоносного ПО на компьютере. Поэтому нужно заранее установить надежный антивирус.

Вирус- червь в сети получил свое название из-за их сходства с реальными бактериями. Вирус – червь — это вредоносная программа, способная к самоконтролю, распространению по сети без посторонней помощи, а так же наделенная функцией автозапуска. Пользователь может даже не подозревать о том, что в его ПК засел вредоносный паразит, который начинает размножаться уже после первого запуска.

Червь, в некотором смысле, схож с компьютерными вирусами. Эта программа так же способна к многократному размножению в памяти ПК, однако она не всегда способна нарушать работоспособность аппаратуры. Червь действует скрытно, и обнаружить его не так легко. Он дают о себе знать тогда, когда начинают зависать некоторые проги или сама операционка. При этом, червь использует все доступные ресурсы ПК, в том числе, и программные.

Обычно, червь попадает в память компьютера в виде одиночного приложения. В отличие от вирусов, эта программа не прикрепляются к отдельными приложениям. Чаще всего, подцепить червя можно через интернет.

Типичный пример – «Code Read». Это простейший интернет-червь, которой заражает компьютеры с ПО от Microsoft. Именно этот червь уже успел заразить более 6 миллионов серверов по всему миру. После попадания в память, «Code Read» может запустить атаку на конкретный компьютер в сети, используя его уникальный IP-адрес. Чуть позже появись новые представители программ отряда «Червь» — «Code Reed II». Это более агрессивный собрат, в котором сохранились аналогичные слабости и принцип действия. В его ядре содержится троян способный полностью подчинить себе операционную систему. (Прочитать подробнее о трояне вы можете здесь.) Нельзя не упомянуть и о NIMDA. Код этого приложения представляет собой комбинацию трояна и обыкновенного червя. Известно, что он быстро размножается и уже успел испортить настроение более 8 миллионам администраторам сетей.

Существует несколько простых правил, соблюдение которых гарантирует сохранность операционной системы:

- если не уверен в надежности портала, проходи мимо.

- использовать поменьше нелицензионных программ.

- не следует вводить системные команды под диктовку неизвестного «помощника».

Помните, что ни один антивирус не обеспечивает стопроцентный уровень защиты.

Существует еще масса возможностей защититься от вирусов, здесь описаны лишь самые простые и эффективные. Чтобы вирус не проник в ПК, рекомендуется установить антивирус и почаще обновлять вирусные базы.

Современный червь может развиваться и становиться хитрее, поэтому нельзя надеяться только антивирус. Со временем, вирусы становятся сильнее, а обнаружить их не удается.

В Windows имеется встроенная система защиты – брандмаузер, способный дать отпор виртуальным червям. Кроме того, специалисты рекомендуют использовать проверенные программы, а не скачивать все подряд. Классические вирусы можно нейтрализовать с помощью Firewall Plus – простейшего приложения, ориентированного на борьбу с троянами, клавиатурными шпионами и прочей нечистью. Помните, что «всемирная паутина» — излюбленное место для червяков, поэтому не открывайте электронные письма от неизвестных лиц с прикрепленными файлами.

Еще один немаловажный совет. Вредоносный код создан для того, чтобы наносить вред файлам и личным данным. Поэтому, на отдельном носителей всегда должна иметься запасная копия данных. Следует помнить, большинство червей попадает в ПК через архивы с бесплатными приложениями. И помните, что спам так же может принести незваного гостя в виде электронного письма с ZIP-архивом.

В данной статье Вы найдёте подробная пошаговая инструкция: как удалить вручную компьютерный червь Net-Worm.Win32.Kido (также известный как W32.Downadup.B и Win32/Conficker.B).

Итак, для того чтобы удалить червя Win32/Conficker.B из системы вручную, выполните действия, указанные ниже:

-

- Войдите в систему с локальной учетной записью

Важно!

- По возможности не входите в систему с учетной записью домена. В частности, не используйте для этого учетную запись администратора домена. Вредоносные программы выдают себя за вошедшего в систему пользователя и получают доступ к сетевым ресурсам, используя учетные данные такого пользователя. Благодаря этому Вредоносные программы могут распространяться.

Остановите службу сервера. В результате этого действия общие ресурсы администратора будут удалены из системы, что предотвратит распространение вредоносных программ указанным способом.

Примечание. Службу сервера нужно отключить только временно, чтобы устранить Вредоносные программы из среды. Это особенно важно для рабочих серверов, так как данное действие влияет на доступность сетевых ресурсов. Службу сервера можно включить снова, как только среда будет полностью очищена.

Для остановки службы сервера необходимо использовать оснастку консоли управления (MMC) «Службы». Для этого выполните действия, указанные ниже:

2.1.

-

- В зависимости от системы выполните одно из описанных ниже действий:

-

- — В Windows Vista и Windows Server 2008 нажмите кнопку

Пуск

-

- , введите

services.msc

-

- в окне Начать поиск, а затем выберите

services.msc

-

- в списке

Программы

- .

— В Windows 2000, Windows XP и Windows Server 2003 нажмите кнопку Пуск, затем Выполнить, введите services.msc и нажмите кнопку ОК.

- 2.2. Дважды щелкните элемент Сервер.

- 2.3. Нажмите кнопку Остановить.

- 2.4. В поле Тип запуска выберите значение Отключено.

- 2.5. Нажмите кнопку Применить.

Удалите все созданные задания автозапуска. Для этого введите в командной строке команду:

Остановите службу планировщика заданий.

— Для остановки службы планировщика заданий в Windows 2000, Windows XP и Windows Server 2003 необходимо использовать оснастку консоли управления (MMC) «Службы» или средство SC.exe.

— Чтобы остановить службу планировщика заданий в Windows Vista или в Windows Server 2008, выполните перечисленные ниже действия:

Важно! В данный раздел, метод или задачу включены действия по изменению параметров реестра. Однако неправильное изменение параметров реестра может привести к возникновению серьезных проблем. Поэтому такие действия необходимо выполнять очень внимательно. Для дополнительной защиты нужно создать резервную копию реестра. Это позволит восстановить реестр при возникновении неполадок.

- 4.1. Нажмите кнопку Пуск, введите значение regedit в поле Начать поиск и выберите пункт regedit.exe в списке Программы.

- 4.2. Найдите и щелкните следующий подраздел реестра:

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\Schedule - 4.3. В области сведений щелкните правой кнопкой мыши параметр DWORD Start и выберите команду Изменить

- 4.4. В поле Значение введите 4 и нажмите кнопку ОК.

- 4.5. Закройте редактор реестра и перезагрузите компьютер.

Загрузите обновление для системы безопасности 958644 (MS08-067) и установите его вручную. Дополнительные сведения см. на следующем веб-узле корпорации Майкрософт:

Примечание. Этот узел может быть заблокирован из-за заражения вредоносными программами. В этом случае необходимо загрузить обновление на компьютер, который не заражен, и переместить файл обновления на зараженный компьютер. Рекомендуется записать обновление на компакт-диск, потому что повторная запись на такой диск невозможна. Следовательно, он не может быть заражен.

Все пароли локального администратора и администратора домена необходимо заменить новыми надежными паролями. Дополнительные сведения см. в статье: Как создать безопасный пароль?

Найдите и выберите следующий подраздел реестра:

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\SvcHost

В области сведений щелкните правой кнопкой мыши параметр netsvcs и выберите команду Изменить.

Перейдите к нижней части списка. Если компьютер заражен червем Conficker.b, в нижней части списка появится случайное имя службы. В данном случае пусть, например, вредоносная служба имеет имя «gzqmiijz». Обратите внимание на имя вредоносной службы. Эта информация потребуется впоследствии при выполнении процедуры устранения червя.

Удалите строку, которая содержит ссылку на вредоносную службу. Убедитесь в том, что под последней допустимой записью в списке остается пустая строка, затем нажмите кнопку ОК.

Примечание. В приведенном ниже списке все записи являются допустимыми. Их не следует удалять. Запись, которую необходимо удалить, имеет случайным образом созданное имя и находится в конце списка:

- Ограничьте разрешения для раздела реестра SVCHOST, чтобы его нельзя было перезаписать. Для этого выполните действия, описанные ниже:

Примечания.

— После полной очистки среды необходимо восстановить разрешения по умолчанию.

— В Windows 2000 для установки разрешений реестра необходимо использовать программу Regedt32.

- 11.1. Найдите и выберите следующий подраздел реестра:

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Svchost - 11.2. Щелкните правой кнопкой мыши подраздел Svchost и нажмите кнопку Разрешения.

- 11.3. В диалоговом окне Элемент разрешений для SvcHost нажмите кнопку Дополнительно.

- 11.4. В диалоговом окне Дополнительно нажмите кнопку Добавить.

- 11.5. В диалоговом окне Выбор: пользователи, компьютеры и группы введите значение все и выберите команду Проверить имена.

- 11.6. Нажмите кнопку ОК.

- 11.7. В диалоговом окне Элемент разрешений для SvcHost выберите пункт Только этот раздел из списка Применить к, затем установите флажок Запретить для элемента разрешений Установить значение.

- 11.8. Дважды нажмите кнопку ОК.

- 11.9. На запрос системы безопасности ответьте Да.

- 11.10. Нажмите кнопку ОК.

- При выполнении предыдущей процедуры нужно было обратить внимание на имя вредоносной службы. В данном примере ее имя «gzqmiijz». С учетом этого выполните указанные ниже действия:

- 12.1. В редакторе реестра найдите и выберите подраздел реестра, содержащий вредоносную службу с именем Имя_вредоносной_службы:

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\BadServiceName

Например, найдите и выберите следующий подраздел реестра:

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\gzqmiijz - 12.2. В области переходов щелкните подраздел правой кнопкой мыши и выберите пункт Разрешения.

- 12.3. В диалоговом окне Элемент разрешений для SvcHost нажмите кнопку Дополнительно.

- 12.4. В диалоговом окне Дополнительные параметры безопасности установите флажки:

- Наследовать от родительского объекта применимые к дочерним объектам разрешения, добавляя их к явно заданным в этом окне.

- Заменить разрешения для всех дочерних объектов заданными здесь разрешениями, применимыми к дочерним объектам

- 12.1. В редакторе реестра найдите и выберите подраздел реестра, содержащий вредоносную службу с именем Имя_вредоносной_службы:

- Нажмите клавишу F5, чтобы обновить редактор реестра. В области сведений теперь можно просматривать и редактировать вредоносную библиотеку DLL, которая загружается как «ServiceDll». Для этого выполните действия, описанные ниже:

- 13.1. Дважды щелкните параметр ServiceDll.

- 13.2. Обратите внимание на путь к указанной библиотеке DLL. Эти сведения потребуются далее в этой процедуре. Например, путь к указанной библиотеке DLL может быть следующим:

- Удалите запись вредоносной службы из подраздела реестра Run:

- 14.1. В редакторе реестра найдите и выберите следующие подразделы:

HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Run

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Run - 14.2. В обоих подразделах найдите параметр, имя которого начинается с rundll32.exe, обращающийся к вредоносной библиотеке DLL, которая загружается как ServiceDll, обнаруженной в действии 13.2. Удалите параметр.

- 14.3. Закройте редактор реестра и перезагрузите компьютер.

- 14.1. В редакторе реестра найдите и выберите следующие подразделы:

Проверьте все диски в системе на наличие файлов Autorun.inf. Откройте каждый файл в программе «Блокнот», чтобы убедиться в том, что это допустимые файлы Autorun.inf. Ниже приведен пример типичного допустимого файла Autorun.inf:

Допустимый файл Autorun.inf обычно имеет размер от 1 до 2 КБ.

Все файлы Autorun.inf, допустимость которых вызывает сомнения, следует удалить.

Сделайте видимыми скрытые файлы. Для этого введите в командной строке следующую команду:

Установите флажок Показывать скрытые файлы и папки, чтобы увидеть нужный файл. Для этого выполните действия, указанные ниже.

- 19.1. В действии 13.2. нужно было запомнить путь к библиотеке DLL для вредоносной службы. Пусть, например, этот путь выглядит следующим образом:

%systemroot%\System32\emzlqqd.dll[/i]

В проводнике Windows откройте каталог %systemroot%\System32[/i] или каталог, содержащий вредоносную программу. - 19.2. В меню Сервис выберите команду Свойства папки.

- 19.3. Перейдите на вкладку Вид.

- 19.4. Установите флажок Показывать скрытые файлы и папки.

- 19.5. Нажмите кнопку ОК.

Выберите файл библиотеки DLL.

- Измените разрешения для этого файла, чтобы предоставить полный доступ для всех. Для этого выполните действия, указанные ниже:

- 21.1. Щелкните файл библиотеки DLL правой кнопкой мыши и выберите команду Свойства.

- 21.2. Перейдите на вкладку Безопасность.

- 21.3. Выберите пункт Все, затем установите флажок Полный доступ в столбце Разрешить.

- 21.4. Нажмите кнопку ОК.

Удалите библиотеку DLL, к которой обращается вредоносная служба. В данном примере следует удалить файл:

%systemroot%\System32\emzlqqd.dll

23. Включите фоновую интеллектуальную службу передачи (BITS), службы автоматического обновления, Защитник Windows и службу регистрации ошибок с помощью оснастки консоли управления (MMC) «Службы».

Отключите автозапуск, чтобы уменьшить вероятность повторного заражения. Для этого выполните действия, указанные ниже:

24.1.

-

- В зависимости от системы установите одно из обновлений, перечисленных ниже.

-

- — Если на компьютере установлена операционная система Windows 2000, Windows XP или Windows Server 2003, установите обновление 967715. Дополнительные сведения см. в следующей статье базы знаний Майкрософт:

- http://support.microsoft.com/kb/967715/[/i]

— Если на компьютере установлена операционная система Windows Vista или Windows Server 2008, установите обновление для системы безопасности 950582. Дополнительные сведения см. в следующей статье базы знаний Майкрософт:

http://support.microsoft.com/kb/950582/[/i]

Примечание. Обновление 953252 и обновление для системы безопасности 950582 не относятся к данной проблеме с вредоносными программами. Их необходимо установить, чтобы разрешить функцию реестра, описанную в действии 24.2.

24.2. В командной строке введите следующую команду:

Если в системе запущен Защитник Windows, нужно вновь включить обнаружение расположения автозапуска. Для этого введите в командной строке следующую команду:

В операционных системах Windows Vista и более поздних Вредоносные программы изменяют глобальный параметр автонастройки принимающего окна TCP на значение отключено. Чтобы отменить это изменение, введите в командной строке следующую команду:

Если после завершения описанной процедуры имеются признаки заражения компьютера, это может быть вызвано описанными ниже причинами.

- Одно из расположений автозапуска не было удалено. Например, не было удалено задание автозапуска или не был удален файл Autorun.inf.

- Неправильно установлено обновление для системы безопасности MS08-067.

Вредоносные программы могут изменять другие настройки, не описанные в данной статье базы знаний. Другие сведения о черве Conficker см. на следующей веб-странице: Net-Worm Kido.

Если при попытке запустить Редактор реестра, Командную строку и/или Диспетчер задач (любым способом) появляется окно с сообщением «Редактирование реестра запрещено администратором системы», «Приглашение командной строки отключено вашим администратором» и/или «Диспетчер задач отключён администратором», рекомендуем использовать бесплатную программу, RegComTas EnableR с помощью которой возможно восстановить прав пользователя на запуск системных утилит.

Удаление навязчивых программ и вирусов. Видео и текстовые инструкции.

Win32.Dorkbot семейство IRC червей (черви распространяющиеся через протоколы мгновенных сообщений), которые распространяются через съемные диски, программы обмена мгновенными сообщениями и социальные сети.

- Открывает доступ (бэкдор) к вашему компьютеру.

- Внедряет вредоносный код в explorer.exe.

- Соединяется с удалённым хостом.

- Модифицирует системные файлы (regsvr32.exe, cmd.exe, rundll32.exe, regedit.exe, verclsid.exe, ipconfig.exe)

- Крадет конфиденциальную информацию со следующих сайтов: (4shared AOL Alertpay Bcointernacional BigString Brazzers Depositfiles DynDNS Facebook Fastmail Fileserve Filesonic Freakshare GMX Gmail Godaddy Hackforums Hotfile IKnowThatGirl Letitbit LogMeIn Mediafire Megaupload Moneybookers Moniker Namecheap Netflix Netload NoIP OfficeBanking Oron PayPal Runescape Sendspace Sms4file Speedyshare Steam Thepiratebay Torrentleech Twitter Uploaded Uploading Vip-file Whatcd Yahoo YouPorn YouTube eBay)

- Блокирует доступ к большинству антивирусных сайтов.

С лечением Win32.Dorkbot должен справится любой антивирус средней руки, не говоря уже о более продвинутых. Если ваш антивирус ничего не находит читайте дальше. Здесь же я опишу бесплатные и платные специализированные средства удаления этого компьютерного червя от разных разработчиков.

1) ESET Dorkbot Cleaner — бесплатная утилита для удаления данного заражения. Скачать её можно здесь.

2) Kaspersky Virus Removal Tool — не совсем специализированное средство, но данный червь есть в базе данной утилиты. Скачать её можно здесь.

3) Microsoft Malicious Software Removal Tool — средство удаления вредоносных объектов от Microsoft. Также имеет в базе данное семейство червей. Большинство пользователей даже не подозревает, что уже имеют по рукой эту утилиту ведь для она устанавливается и обновляется вместе с обновлениями Windows. Для запуска достаточно набрать в поисковой строке (после нажатия кнопки Start (Пуск)) 3 буквы — mrt — найденный файл mrt.exe и запустит данную утилиту. Если же по каким то причинам она у вас не стоит скачайте её здесь.

Win32.Dorkbot Removal Tool — специализированное средство разработанное российской компанией Security Stronghold. Удаление в автоматическом режиме, оплата только в случае нахождения вредоносных файлов. Программа продаётся вместе с годовой тех. поддержкой и лицензией на антишпиона True Sword. Скачать можно здесь.

SpyHunter — сканер вредоносного ПО от американской компании Enigma Software Group. Удаление в автоматическом режиме, очень качественная полуавтоматическая система тех. поддержки (на английском). Находит и вычищает много дополнительных угроз которые не обнаруживаются классическими антивирусами. Скачать можно здесь.

Интернет-черви являются наиболее распространенным типом вируса, который заражает компьютеры. Они распространяются через сети, использующие электронную почту, интернет-чат, обмена файлами и другими методами. Названия им дают, как правило, на базе некоторого текста в коде программы, или в сообщении, который вирус посылает. Примеры интернет-вредителей: Bagle, Blaster, Mimail, MyDoom, Netsky, Sasser, Sircam, Sober и Sobig. Иногда имя компьютерной инфекции может быть назван разными названиями у различных антивирусных компаний. Рассмотрим вирус червь что делает попав к вам на компьютер.

Используя Интернет, черви могут распространяться так быстро, что часто остаются незамеченными антивирусным программным обеспечением, потому что обновления, которые позволят антивирусу обнаружить вредоносный код до сих пор не разработаны на все 100. В связи с этим, рекомендуется использовать антивирусный продукт, который обновляется часто (например, Kaspersky AntiVirus), а так же сокращает задержки к минимуму между появлением, пребыванием вирусов и самим обновлением. Бесплатные антивирусные продукты можно обновлять только один или два раза в неделю, оставляя компьютер уязвимым в критический период, когда новый вирус является наиболее активным.

Интернет-червь имеет ряд общих характеристик:

- Он распространяется через Интернет с помощью электронной почты, мгновенных сообщений;

- Он использует трюк – известный как «социальная инженерия», – вы должны открыть электронную почту или запустить файл, который устанавливает заразу на ваш компьютер и активирует его;

- Таким образом, можно установить один или несколько файлов на компьютере не заметив ничего подозрительного, так как они часто маскируются под системные файлы с похожими именами, чтобы сделать более трудным удаления;

- Специально устанавливается запись в системном реестре и в других местах для того, чтобы вирусняк активизировался всякий раз, когда вы используете компьютер.

В отличие от большинства sms virus, черви обычно не изменяют существующих файлов на компьютере. Они, как правило, автономные файлы, часто прописываются в системные папки, такие как папка Windows. Таким образом, это облегчает удаление червя с компьютера. Однако удаление может быть более сложным, потому что:

- Они является активным, так что файлы, находящиеся в использовании, не могут быть удалены;

- Если на компьютере находится более одного вредителя, процесс может быть запущен, и они могут действовать таким образом, чтобы перезапустить, друг друга, а когда они остановились выполнять ручное удаление трудновато;

- Так же они прописывается в реестре, как вирус winlock, таким образом, что когда эти файлы удаляются, то самые важные системные процессы начинают не работать.

- Windows, Восстановление системы подкрепил файлы червя и его изменения в реестре, что позволяет этому зловреду быть восстановленным, и вызывая ложные тревоги, что вирус все еще присутствует на компьютере, поскольку копии находятся в папке System Restore.

Инструменты удаления

- Вирус сканеры хороши в обнаружении и удалении файлов, но они часто не могут правильно восстановить или удалить изменения в реестре. Поэтому антивирусная программа иногда может нанести больше вреда, чем сам вирус, удалив его, или отображения различные сообщения об ошибках, когда вы его используете.

- Самый безопасный и самый эффективный способ вылечить компьютер, зараженный интернет-заразой, является использование специализированных средств, которые даже предоставляются бесплатно у нескольких антивирусных разработчиков программного обеспечения. Рассмотри один из них.

Avast предоставляет очень простой способ удалить вирус – червь на вашем компьютере. Если у вас не установлен avast, то его необходимо скачать, а затем подготовить для очистки компьютера. После установки антивир сначала если необходимо проверит, работает ли вредоносный код, чтобы завершит процесс. Потом будет сканировать жесткий диск. Если будут найдены записи в реестре, которые указывают на файлы червя, будут удалены, а затем и сами файлы будут удалены. Любые временные, но безвредные файлы, созданные червем, также будут удалены. Если файлы не могут быть удалены, поскольку они были в использовании, компьютер будет перезагружен, и затем все равно файлы будут удалены.

УДАЛЕНИЕ ЧЕРВЕЙ И БАННЕРОВ С КОМПЬЮТЕРА И НОУТБУКА

Если в Вашем браузере или на рабочем столе появился баннер или червь, который препятствует нормальной работе Ваших ПК, планшетов и ноутбука, значит, пора обратиться за помощью к специалистам, которые за короткие сроки и за доступную цену удалят вредоносные баннеры, сетевых червей, а также последствия их воздействия на ОС.

Если на своем рабочем столе или в браузере Вы обнаружили мошеннический баннер, необходимо сразу же обратиться за помощью к специалистам. Большинство советов, представленных в Интернете, при неправильном применении нанесут большой вред целостности ОС или ее составляющим. Иногда вплоть до полного или же частичного удаления информации с Вашего компьютера или ноутбука. Перед тем, как удалить его, опытные специалисты сохраняют все данные с Вашего компьютера, и только лишь потом приступают к процедуре устранения. Существует такие виды вредоносных баннеров, которые внедряются в исполняемый код ОС, а затем полное их удаление также может удалить часть кода ОС.

Помимо их, большой вред Вашим компьютерам могут нанести и компьютерные черви. Это одни из самых сложных и распространенных представителей из семейства вредоносных программ. Они эффективно и очень быстро проникают в компьютеры тех пользователей, которые совершают какие-либо ошибки поведения в Интернете, или же туда, где недостаточно хорошо защищен компьютер.

Если у Вас вдруг начал тормозить и подвисать компьютер, на экране монитора при загрузке стали появляться какие-то непонятные Вам окна, стали блокироваться некоторые из сайтов или же сам компьютер, скорее всего на Вашем компьютере завелся сетевой червь.

Если Вы все же совершили роковую ошибку, и в Вашем компьютере поселился червь или баннер, обратитесь за помощью к специалистам. Удаление червей и баннеров не займет много времени. Опытные специалисты эффективно и быстро удалят эти вредоносные программы, а также примут все необходимые меры, чтобы в дальнейшем подобные ситуации больше не повторились.

Интернет-черви – это наиболее распространенный и опасный вид вирусов, который разрушает компьютерную систему изнутри. Заразить компьютер червями можно путем использования интернета, электронной почты или зараженного файла. Если вы столкнулись с данной проблемой, то не спешите паниковать. Данная статья научит вас, как удалить червя с компьютера.

Через сеть этот вирус распространяется с такой скоростью, что даже антивирусное программное обеспечение не может определить наличие или присутствие подобных зараженных файлов. Из-за того, что антивирусные обновления не доработаны до своего совершенства и имеют свои определенные недостатки, антивирус не может обезвредить вредоносный вирус.

Для того чтобы оградить свой компьютер и присутствующие на нем файлы от червей, рекомендуется пользоваться тем антивирусным программным обеспечением, которое часто и регулярно пополняется обновлениями. Также следует периодически проверять компьютер на наличие вирусов. Чем реже вы обновляете антивирус, тем больше времени ваш персональный компьютер находится под угрозой.

Для того чтобы знать, насколько опасен интернет-червь и к каким последствиям он может привести, необходимо знать его характеристики и особенности:

- Для распространения используется моментальная рассылка электронных сообщений и интернет-сеть.

- Устанавливается на ваш компьютер сразу же, как вы открываете электронную почту.

- При установке вредоносный файл применяет маскировку и становится похожим на системные дополнения, что приводит к трудоемкому процессу удаления.

- Из-за записи в реестре, которая сохраняется автоматически, вирус действует каждый раз, когда компьютер используется в активном режиме.

Черви не могут изменить файлы, которые уже присутствуют на компьютере, в отличие от sms-вирусов. Вирусные черви появляются в устройстве в качестве системных файлов, подобных папке Windows. Это говорит о том, что удалить червя из системы не составляет большого труда, но при определенных условиях ситуация может значительно усугубиться.

Эти вирусы ведут себя крайне активно, а, как известно, наиболее активные файлы очень трудно удалить. Если на компьютере не один вирус, а несколько, то они могут восстанавливать друг друга после каждого удаления. Против такого процесса очень сложно бороться, удаляя файлы вручную.

В реестре эти вирусы размещаются таким образом, что после их удаления из системы, выходят из строя все процессы, которые имеют довольно большое значение для работоспособности компьютера.

В данной ситуации могут помочь специальные сканеры, которые отслеживают вирусы. Но их основной недостаток заключается в том, что они не могут максимально точно и правильно восстановить или, наоборот, устранить данные, которые находились в реестре. К сожалению, такие ошибки у вирус-сканеров бывают довольно часто.

Для того чтобы устранить зараженные файл наиболее безопасным и приемлемым способом, следует использовать специальные дополнения и программное обеспечение, которое предоставляют некоторые антивирусные программы. При этом такие дополнения предоставляются совершенно бесплатно. Для тех, кто не очень разбирается в устранении вирусов, предоставляется квалифицированная компьютерная помощь в Текстильщиках.

Намного проще удалить червя, если вы пользуетесь антивирусом Avast. Если у вас его нет, то настоятельно рекомендуется его установить. Это антивирус поможет вам очистить компьютер от интернет-червей и проверить его на работоспособность после удаления вируса.

Спонсор сегодняшней статьи портал, который поможет отремонтировать компьютер на дому в Архангельске — http://arhangelsk.compov.su

Оставить комментарий